PcComponentes niega brecha de seguridad: por qué cambiar tu contraseña

➤Summary

PcComponentes niega brecha de seguridad, y no existen pruebas de un acceso no autorizado directo a sus sistemas. Sin embargo, en los últimos días han circulado bases de datos en foros clandestinos que mencionan correos asociados a usuarios de la plataforma, lo que ha generado inquietud entre consumidores y expertos en ciberseguridad 🧠. Este escenario es cada vez más habitual: no hay una intrusión confirmada, pero los datos aparecen igualmente en la dark web.

Entonces surge la pregunta clave: si no hubo brecha, por qué deberías cambiar tu contraseña. La respuesta tiene que ver con filtraciones indirectas, reutilización de credenciales y el funcionamiento real del ecosistema criminal digital. En este artículo te explicamos qué está pasando, qué riesgos existen realmente y qué acciones concretas deberías tomar para proteger tu cuenta y tu identidad digital 🔐.

PcComponentes niega brecha de seguridad: qué significa exactamente

Cuando una empresa afirma que no ha sufrido una brecha, se refiere a que sus sistemas internos no han sido comprometidos. En este caso, PcComponentes ha comunicado que no hay evidencias de un ataque directo a su infraestructura.

Esto es importante, pero no excluye otros escenarios. Muchos datos que aparecen en la dark web proceden de servicios externos, aplicaciones antiguas, malware en dispositivos de usuarios o ataques a plataformas donde se reutilizaron las mismas contraseñas 😕. Para el usuario final, el riesgo sigue existiendo aunque la empresa no sea el origen del problema.

Por qué tus datos pueden aparecer sin una brecha confirmada

La mayoría de filtraciones modernas no provienen de un solo ataque espectacular. Lo habitual es una combinación de fuentes:

-

Malware tipo stealer instalado en ordenadores personales

-

Filtraciones antiguas recicladas y revendidas

-

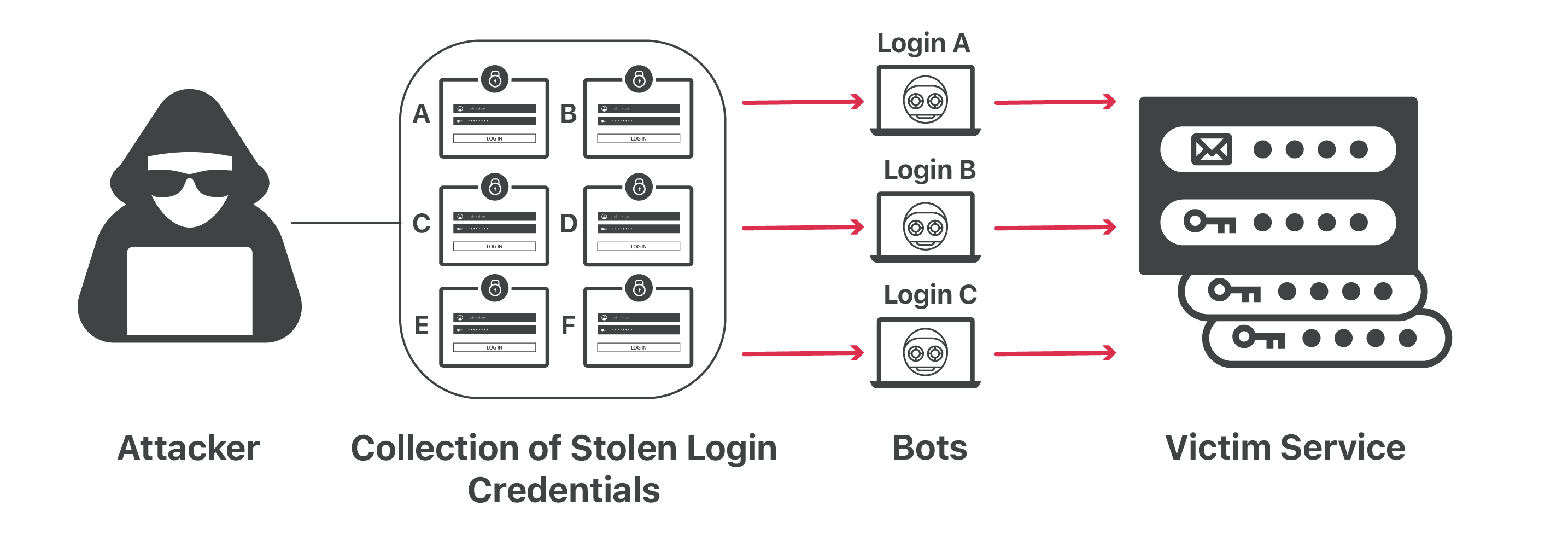

Ataques de credential stuffing usando emails conocidos

-

Servicios de terceros comprometidos

Este contexto explica por qué PcComponentes niega brecha de seguridad, pero aun así aparecen referencias a usuarios en mercados clandestinos. Los ciberdelincuentes no necesitan entrar en la empresa si pueden entrar directamente en la cuenta del usuario 😈.

Qué tipo de datos suelen circular en estos casos

Cuando se habla de supuestas filtraciones vinculadas a tiendas online, normalmente se trata de:

-

Direcciones de correo electrónico

-

Contraseñas en texto plano o cifradas

-

Nombres y apellidos

-

Teléfonos o direcciones parciales

Con esta información, los atacantes pueden lanzar campañas de phishing muy creíbles 🎯 o probar accesos automáticos en otras plataformas donde el usuario haya reutilizado la contraseña.

Entonces, ¿por qué deberías cambiar tu contraseña?

Aquí está el punto central. Aunque PcComponentes niega brecha de seguridad, cambiar tu contraseña es una medida preventiva esencial.

Cambiarla rompe cadenas de ataque basadas en credenciales reutilizadas y reduce drásticamente el riesgo de accesos no autorizados. Es una acción sencilla, gratuita y con un impacto enorme en tu seguridad digital 🔑.

Impacto real para los usuarios

Muchos usuarios subestiman estas situaciones porque “no ha pasado nada todavía”. El problema es que los efectos suelen aparecer semanas o meses después ⏳. Entre los riesgos más comunes están:

-

Accesos no autorizados a cuentas

-

Suplantación de identidad

-

Compras fraudulentas en otras plataformas

-

Uso de datos personales para estafas dirigidas

La ausencia de una brecha oficial no elimina estos riesgos.

El papel de la reutilización de contraseñas

Uno de los mayores problemas de seguridad sigue siendo humano. Usar la misma contraseña en múltiples servicios facilita enormemente el trabajo de los atacantes. Una sola filtración externa puede abrir la puerta a decenas de cuentas distintas 😬.

Por eso, cuando se recomienda cambiar la contraseña, no es una reacción exagerada, sino una práctica básica de higiene digital.

Cómo saber si tu correo aparece en la dark web

Hoy existen herramientas que permiten comprobar si un email ha aparecido en filtraciones conocidas. Plataformas especializadas como darknetsearch.com monitorizan foros, mercados clandestinos y stealer logs para detectar exposiciones de datos de forma temprana 🔍.

Este tipo de monitorización es especialmente útil para empresas y usuarios que quieren anticiparse a problemas mayores.

Consejo práctico: checklist rápida para proteger tu cuenta

Aplica este checklist hoy mismo ✅:

-

Cambia tu contraseña por una única y robusta

-

Activa la autenticación en dos factores

-

No reutilices contraseñas en otros servicios

-

Desconfía de emails que incluyan datos personales reales

-

Usa un gestor de contraseñas seguro

Estas acciones reducen el riesgo incluso si tus datos ya han sido expuestos.

Qué deberían hacer las empresas ante estos escenarios

Desde el lado corporativo, negar una brecha no es suficiente. Las empresas deben comunicar con claridad, ofrecer recomendaciones prácticas y reforzar la concienciación del usuario 🤝.

La transparencia y la educación ayudan a mantener la confianza, incluso cuando la amenaza no se origina directamente en sus sistemas.

Importancia de la monitorización continua

Una búsqueda puntual no basta. Los datos se mueven, se copian y se recombinan constantemente. Por eso, la monitorización continua de la dark web se ha convertido en una práctica clave para detectar riesgos antes de que se materialicen 🚨.

Organismos y expertos coinciden en que la detección temprana reduce significativamente el impacto de incidentes relacionados con datos personales.

Pregunta frecuente de los usuarios

Si PcComponentes niega brecha de seguridad, puedo ignorar el problema?

No. La negación de una brecha solo indica que no hubo intrusión directa. No descarta que tus credenciales se hayan visto comprometidas por otros medios.

Concienciación digital: la mejor defensa

La tecnología ayuda, pero el usuario sigue siendo la primera línea de defensa. Entender cómo funcionan estas filtraciones, reconocer intentos de phishing y mantener buenas prácticas de seguridad marca la diferencia 🧩.

Cambiar una contraseña a tiempo puede evitar consecuencias mucho más graves en el futuro.

Conclusión y llamada a la acción

Que PcComponentes niega brecha de seguridad es una buena noticia, pero no debe interpretarse como una garantía absoluta. El contexto actual demuestra que los datos pueden circular por múltiples vías sin que la empresa sea atacada directamente.

Actuar de forma preventiva es la mejor estrategia para usuarios y organizaciones.

👉 Descubre mucho más en nuestra guía completa sobre filtraciones y protección digital

👉 Solicita una demo AHORA y detecta exposiciones de datos antes de que se conviertan en un problema real

Discover how CISOs, SOC teams, and risk leaders use our platform to detect leaks, monitor the dark web, and prevent account takeover.

🚀Explore use cases →Q: What is dark web monitoring?

A: Dark web monitoring is the process of tracking your organization’s data on hidden networks to detect leaked or stolen information such as passwords, credentials, or sensitive files shared by cybercriminals.

Q: How does dark web monitoring work?

A: Dark web monitoring works by scanning hidden sites and forums in real time to detect mentions of your data, credentials, or company information before cybercriminals can exploit them.

Q: Why use dark web monitoring?

A: Because it alerts you early when your data appears on the dark web, helping prevent breaches, fraud, and reputational damage before they escalate.

Q: Who needs dark web monitoring services?

A: MSSP and any organization that handles sensitive data, valuable assets, or customer information from small businesses to large enterprises benefits from dark web monitoring.

Q: What does it mean if your information is on the dark web?

A: It means your personal or company data has been exposed or stolen and could be used for fraud, identity theft, or unauthorized access immediate action is needed to protect yourself.

Q: What types of data breach information can dark web monitoring detect?

A: Dark web monitoring can detect data breach information such as leaked credentials, email addresses, passwords, database dumps, API keys, source code, financial data, and other sensitive information exposed on underground forums, marketplaces, and paste sites.